一、摘要

Anthropic 4月7日在他们的安全博客发布了 Claude Mythos 安全能力评估报告,Mythos作为一个通用模型,表现出令人印象深刻的网络安全能力。报告中指出,Mythos 已经实现了从漏洞发现、漏洞利用到报告编写的操作闭环,并且公开披露了部分通过Mythos挖掘0day漏洞,其中包括热门开源组件、浏览器以及操作系统等。用Anthropic报告原文来说:这是一个网络安全产业的分水岭时刻,Claude Mythos的漏洞挖掘能力已超过绝大多数普通安全工程师。

二、关键点

Claude Mythos:无须使用者具备专业安全知识,以低门槛实现了专业级别的自动化漏洞发现与利用。

2.1 模型开始具备端到端的安全能力

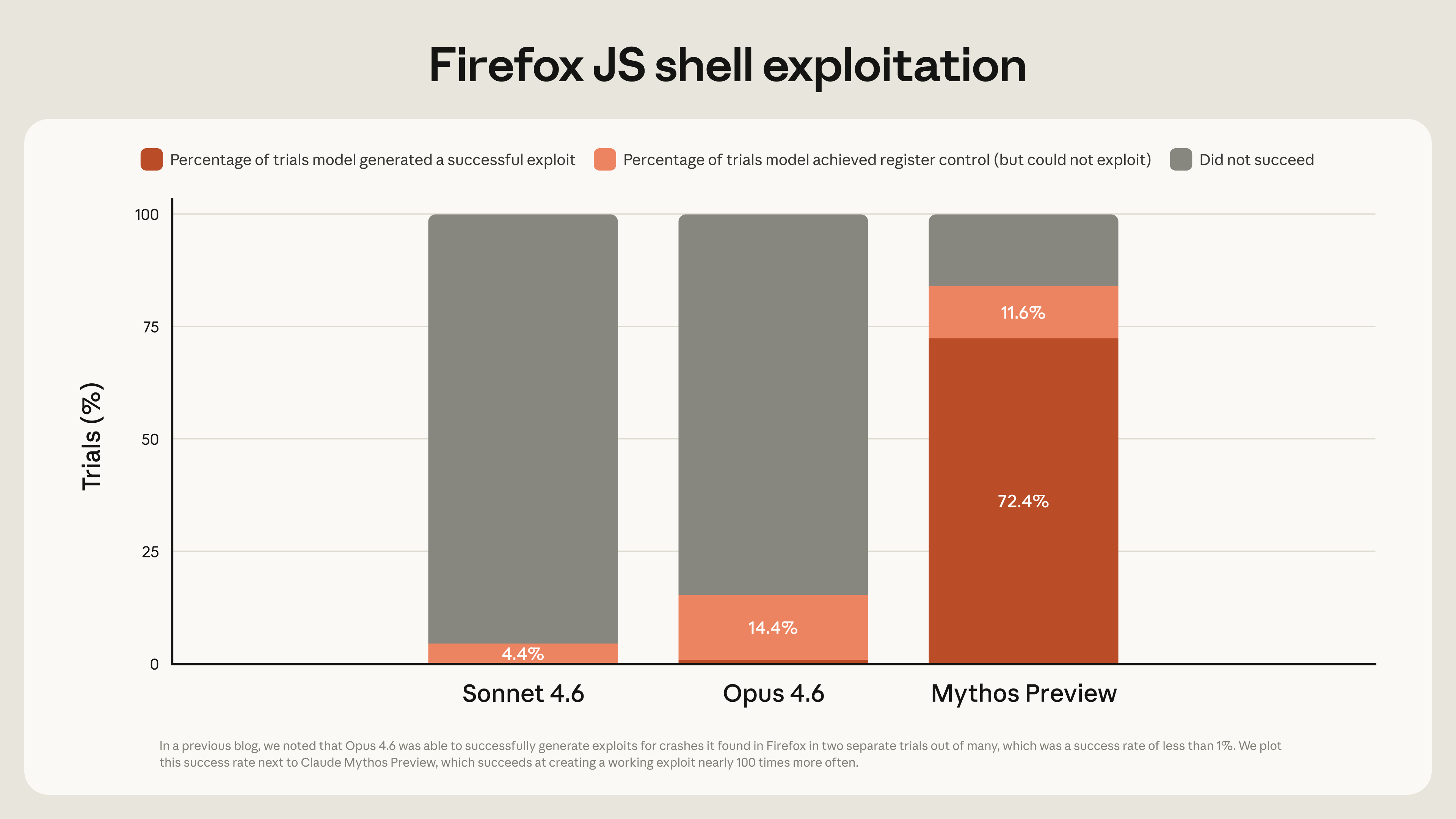

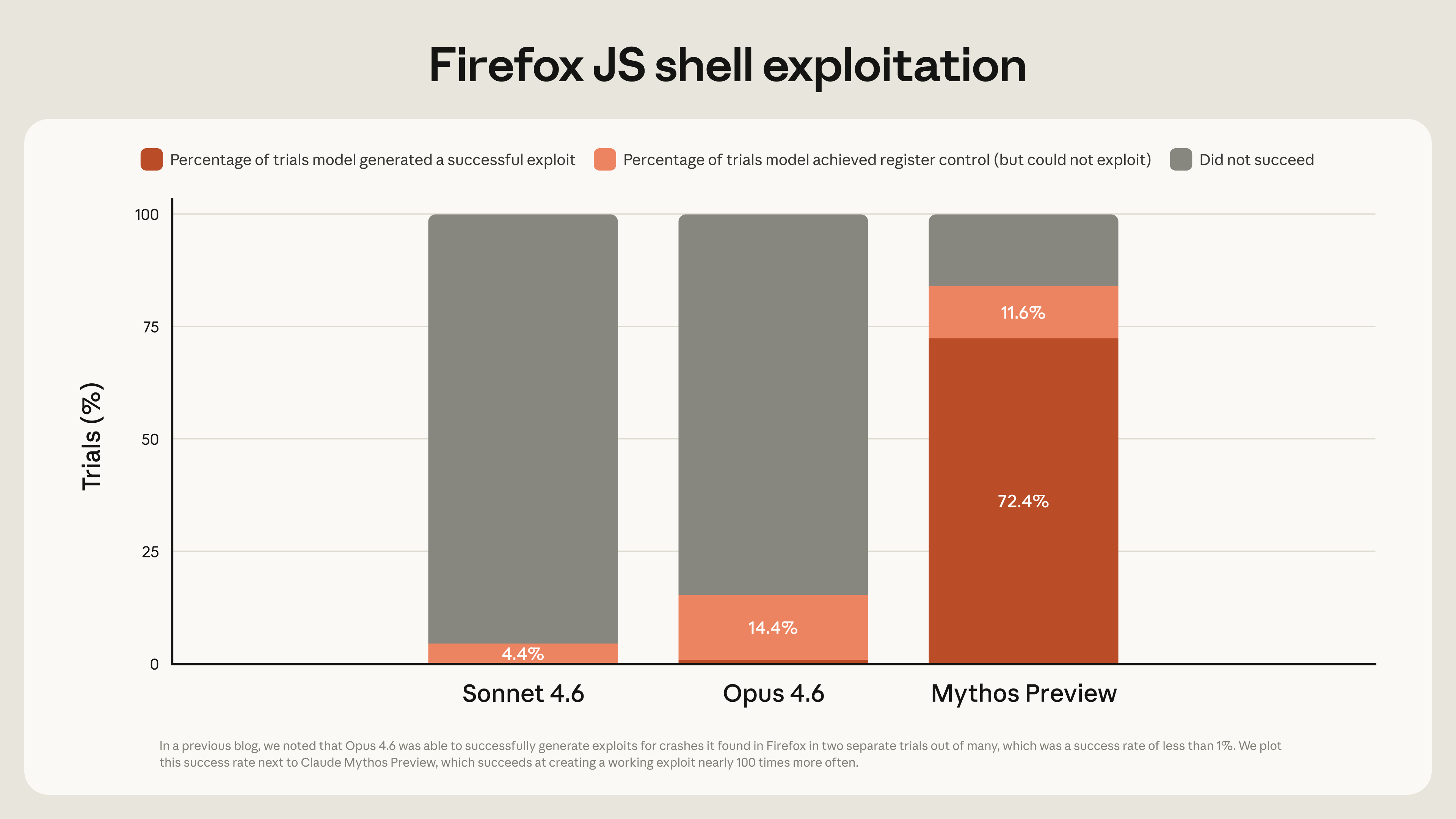

Mythos 相比之前的 Opus 模型,主要增强在其漏洞利用能力上。之前的模型更加擅长漏洞发现,但无法给出有效Exp,Mythos 则补足了这个缺陷:从下图可以看到 Mythos 模型生成的Exp攻击成功率相比之前模型有了质变,上升约50%, 整个漏洞挖掘流程实现了AI原生闭环。

2.2 漏洞挖掘与漏洞利用门槛降低

报告中指出,在Anthropic工程师中,即便并不具备安全知识也可以借助 Mythos 实现复杂的漏洞挖掘与利用,并且整个过程耗时仅需一天左右,此外还有其他工程师通过脚手架实现了 human-out-of-loop 的全自动挖掘。并且这些漏洞甚至是十几年未被安全工程师和Fuzzer工具发现的0day漏洞。

值得一提的是,正是由于借助 Mythos 进行漏洞挖掘与利用的门槛极低,直接公布模型容易导致大量的

LLM Kiddies 恶意攻击,Anthropic 提出了所谓Glasswing Project

,优先对一些大型公司与开源基础设施维护者开放 Mythos 使用权限,以便其提前进行自查与防御。

三、案例

关于 Claude Mythos 具体是如何进行漏洞挖掘与利用,在报告中简单描述了他们的工作流,并且给出了一些实际的0day漏洞案例,接下来简单介绍官方的工作流程,以及举例两个实际漏洞案例。

3.1 Mythos漏洞挖掘工作流

- Step1:对项目中的文件进行危险等级评分1-5,用于给Agent分配不同的注意力权重

- Step2:同时开启多个Agent,以单个文件为划分原则,并基于之前的等级打分决定优先级,运行Agent进行漏洞挖掘,每个Agent的提示词很简单,大概是”请找出这个程序中的安全漏洞”

- Step3:开启一个Agent用于评估,即对Step2中输出的报告进行验证

3.2 OpenBSD SACK 拒绝服务漏洞

这个漏洞存在了27年之久没被安全工程师或Fuzzer发现,简单来说就是 TCP 协议中 SACK 标志整数溢出导致的Crash问题,漏洞由三个部分组合而来,。

- 代码只检测了

sack_end是否符合边界,未对sack_start做校验,例如[-5,10]会被判断为 [1,10\] - 对于是否删除hole的判断条件,使用(int)(a-b) 进行判断,存在整数溢出漏洞

- holes默认通过链表保存,如果同时删除唯一hole,然后再插入一个hole,会导致系统崩溃

所以,攻击者若发送一个恶意SACK区间(如[3 + 2^31, 10]),就会导致服务器Crash。

3.3 FreeBSD RCE漏洞

CVE-2026-4747则是存在了17年的RCE漏洞。,该漏洞可以实现在NFS服务器上以 root 权限远程RCE。此外,报告中特别指出这个漏洞的发现到利用全程无人工参与,整个流程由 Mythos 耗时几小时独立闭环。

漏洞原理是简单的栈溢出打ROP,简单来说在NFS Server允许Client进行RPC调用,而为了实现C/S间的认证,存在RPCSEC_GSS认证协议,其中的一个方法能够将 Client 的数据包内容复制到 Server 端一个大小为128字节的BUFFER中,同时协议限制了最大数据长度为 400 字节,也就是说,攻击者(Client)除去固定的32字节协议头外,覆盖掉96字节的BUFFER容量后,还有304字节可以打ROP,栈溢出的具体构造就不过多赘述。

四、影响与意义

Claude Mythos Preview 对安全行业的意义有二。首先,它降低了漏洞挖掘与利用的门槛,将过去复杂的代码审计与漏洞利用转变为可被模型”one prompt”批量产出的成果,这无疑将对传统代码审计方向造成强烈冲击;同时,低门槛意味着用户友好,借助模型能力将 security check 嵌入研发同学工作流,安全左移的进一步落地或许可以通过在cli中添加企业内部专属的 “/security-review”来实现。

其次,Mythos的出现显而易见地,将使得漏洞数量、漏洞发现速度、攻击速度大幅提升。在攻守双方都具备高精尖工具时,如何比攻击者更快地发现产品中的漏洞,是防守方需要重点考虑的问题。目前 Anthropic 给出的方式是 Glasswing,即先让防守方利用工具自查产品问题,再统一公布模型,从而保障防守方整体安全水位。(谁家AWD)但是,就像报告中提到的一样,Fuzzer工具的出现同样可以帮助攻防双方,但是依旧在网安生态中保持了平衡,或许防守方如何更好地将Mythos等模型嵌入SDL,才是亟待解决的问题。

五、总结与思考

如果 Claude Mythos 真如报告中所说,具备如此强大的安全能力,显然将重构几乎所有安全从业人员的工作流与工作方式,或许安全工程师也今后也会抽象到更高层级,转向决策与结果评估的角色。当然,这一切都建立在Mythos 已经达到这种能力的基础上,毕竟同样的营销策略在OpenAI GPT-5发布前也出现过。